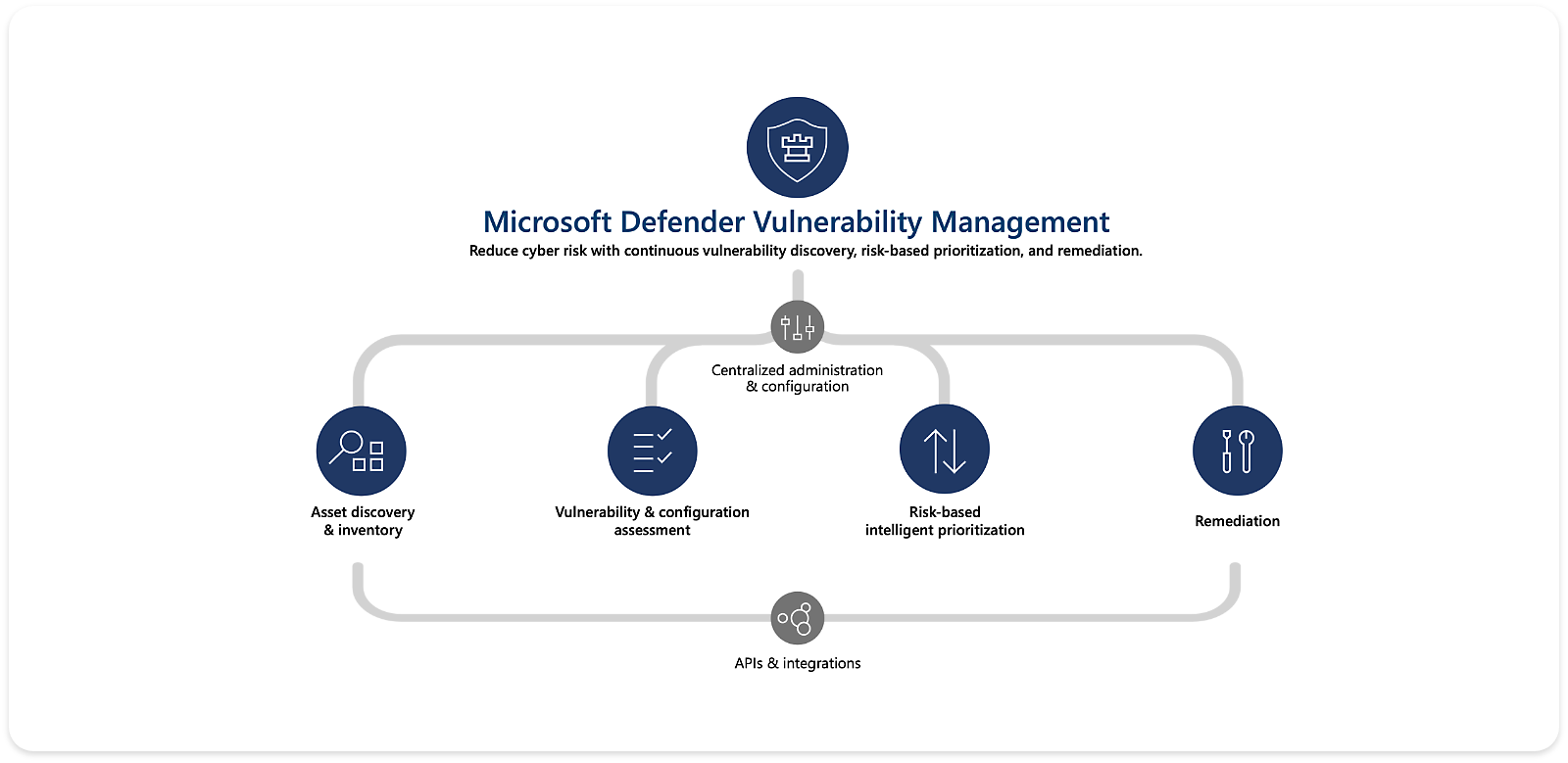

Gestione delle vulnerabilità di Microsoft Defender

Riduci le minacce di cybersecurity con un approccio basato sul rischio alla gestione delle vulnerabilità.

Espansione di Gestione delle vulnerabilità di Defender

Gestione delle vulnerabilità di Defender è ora disponibile come offerta autonoma per più clienti e casi d'uso. Integra la soluzione di rilevamento e reazione dagli endpoint (EDR) ed è stato ampliato per includere le valutazioni delle vulnerabilità dei contenitori.

Gestione delle minacce in base al rischio

Riduci il rischio con la valutazione continua delle vulnerabilità, l'assegnazione delle priorità in base al rischio e la correzione.

Scopri e monitora le risorse continuamente

Elimina la necessità di eseguire scansioni periodiche con il monitoraggio continuo e gli avvisi. Rileva il rischio anche quando gli endpoint non sono connessi alla rete aziendale.

Concentrati sulle questioni importanti

Assegna la priorità alle vulnerabilità principale delle tue risorse più critiche usando Microsoft Threat Intelligence, previsioni della probabilità di violazione e i contesti aziendali.

Monitora e mitiga i rischi con facilità

Colma il gap tra i team di sicurezza e IT per rimediare facilmente alle vulnerabilità con raccomandazioni contestuali solide, flussi di lavoro integrati e funzionalità di blocco delle applicazioni per semplificare la protezione.

Ottieni una copertura completa

Usa analisi basate su agenti o senza agente in carichi di lavoro cloud, server, contenitori ed endpoint con supporto per Windows, Linux, macOS, iOS e Android.

Anticipa le minacce informatiche

Individua, classificate in ordine di priorità e rimedia in modo continuo i rischi principali per le organizzazioni negli endpoint e nei carichi di lavoro cloud.

Funzionalità chiave

Riduci il rischio in modo proattivo per l'organizzazione con la gestione delle vulnerabilità di Defender.

Scopri le vulnerabilità in tempo reale

Rileva il rischio sugli endpoint gestiti e non gestiti con moduli integrati e scanner senza agente, anche quando i dispositivi non sono connessi alla rete aziendale.

Riduci i rischi grazie alle valutazioni continue

Elimina la necessità di eseguire scansioni periodiche e accedi a inventari a livello di entità di dispositivi, applicazioni software, certificati digitali, estensioni del browser e le valutazioni del firmware.

Visualizza i consigli sulla sicurezza in base alla priorità

Concentrati sulle minacce informatiche che rappresentano il rischio più elevato con una visione unificata dei consigli in ordine di priorità provenienti da più feed di sicurezza.

Blocca le applicazioni vulnerabili

Blocca in modo proattivo le versioni con vulnerabilità note di app o avvisa gli utenti con notifiche desktop personalizzate.

Correggi e monitora i progressi in modo semplice

Avvicina i team con flussi di lavoro integrati e integrazioni. Monitora i progressi e le tendenze in tempo reale con il monitoraggio delle correzioni e i report sui dispositivi.

Valutazioni delle vulnerabilità nei carichi di lavoro cloud

Ottieni un'analisi delle vulnerabilità basata sugli agenti e senza agenti per l'agilità e la protezione completa dei carichi di lavoro.

Piattaforma delle operazioni per la sicurezza unificata

Proteggi il tuo patrimonio digitale con l’unica piattaforma delle operazioni per la sicurezza (SecOps) che unisce funzionalità di rilevamento e reazione estese (XDR) e informazioni di sicurezza e gestione degli eventi (SIEM).

Portale unificato

Rileva e blocca le minacce informatiche in tempo quasi reale e semplifica le indagini e le risposte.

Defender XDR

Ottieni sicurezza e visibilità unificate tra cloud, piattaforme ed endpoint.

Microsoft Sentinel

Aggrega i dati sulla sicurezza e stabilisci una correlazione tra gli avvisi da qualsiasi origine con le funzionalità SIEM native del cloud.

Attività iniziali

Ottieni protezione proattiva in diversi domini, tra cui endpoint, server e carichi di lavoro cloud con Gestione delle vulnerabilità di Defender.

Piani di gestione delle vulnerabilità

- Per i clienti di Microsoft Defender per endpoint piano 2: Migliora senza problemi il programma di gestione delle vulnerabilità, senza la necessità di altri agenti, usando il componente aggiuntivo Gestione delle vulnerabilità di Defender.

- Per i clienti di Microsoft Defender per il cloud: Ottieni la gestione delle vulnerabilità senza agente per server, contenitori e registri contenitori con Gestione delle vulnerabilità di Defender integrato in modo nativo in Defender per il cloud.

- Per altri clienti: Integra la tua soluzione EDR esistente con l'offerta autonoma di Gestione delle vulnerabilità di Defender.

Prodotti correlati

Usa i prodotti di sicurezza all’avanguardia di Microsoft per prevenire e rilevare gli attacchi informatici.

Microsoft Defender per endpoint

Ottieni la sicurezza degli endpoint all'avanguardia per arrestare rapidamente gli attacchi informatici e ridimensionare le risorse di sicurezza.

Microsoft Secure Score

Ottieni visibilità, informazioni dettagliate e indicazioni intelligenti per il rafforzamento del comportamento di sicurezza.

Microsoft Defender per il cloud

Rileva e rispondi alle minacce informatiche in tempo reale per proteggere i tuoi carichi di lavoro multi-cloud, ibridi e locali.

Microsoft Defender Threat Intelligence

Proteggi la tua organizzazione dagli hacker e dalle minacce informatiche come il ransomware.

Documentazione e ultimi aggiornamenti

Documentazione

Scopri di più sulle varie funzionalità e su come possono aiutarti a proteggere l'organizzazione.

Scarica la panoramica della soluzione

Scopri come la gestione delle vulnerabilità di Microsoft Defender ti aiuta a individuare, valutare e correggere il rischio.

Ultimi aggiornamenti

Scopri le innovazioni più recenti di Microsoft in materia di gestione delle vulnerabilità.

Proteggi tutto

Rendi il tuo futuro più sicuro. Esplora le opzioni per la sicurezza a tua disposizione.

Segui Microsoft Security